我密碼管理不該是 NPO 夥伴的焦慮來源

在社福第一線工作的夥伴們,每天都要在個案訪視、方案評估與行政核銷之間切換。我們深知每到月底結帳或是核銷旺季,最讓人崩潰的往往不是工作量,而是面對登入畫面時,怎麼也想不起來的那組密碼。

我看過許多夥伴為了方便,在電腦螢幕邊框貼滿了便利貼,或是在筆記本裡記下密密麻麻的帳號。然而,當緊急需要調閱個案資料時,卻還是陷入找不到正確密碼的焦慮中。這不是夥伴的問題,而是我們需要更聰明、更具心理安全感的方法,把大家從「密碼地獄」中解放出來。

為什麼「一組密碼走天下」是會有潛在風險?

許多 NPO 夥伴為了節省腦力,習慣在所有平台共用同一組密碼,或使用生日、電話等容易被社交工程(Social Engineering)猜出的資訊。但根據資安權威數據(HHS/Verizon DBIR)顯示,高達 86% 針對組織網際網路系統(如電子郵件或捐款平台)的攻擊,都是透過盜取憑證來達成的。

- 「撞庫攻擊」的威脅: 駭客會利用小型網站外洩的密碼,自動化地嘗試登入您的網路銀行或 CRM 系統。

- 資源責信(Accountability)的崩潰: NPO 的命脈在於信任。一旦捐款人的個資或個案的敏感隱私紀錄(PII)外洩,對機構造成的社會影響力打擊通常是毀滅性的。身為第一線工作者,守護密碼其實就是在履行對個案的「注意義務」(Duty of care)。

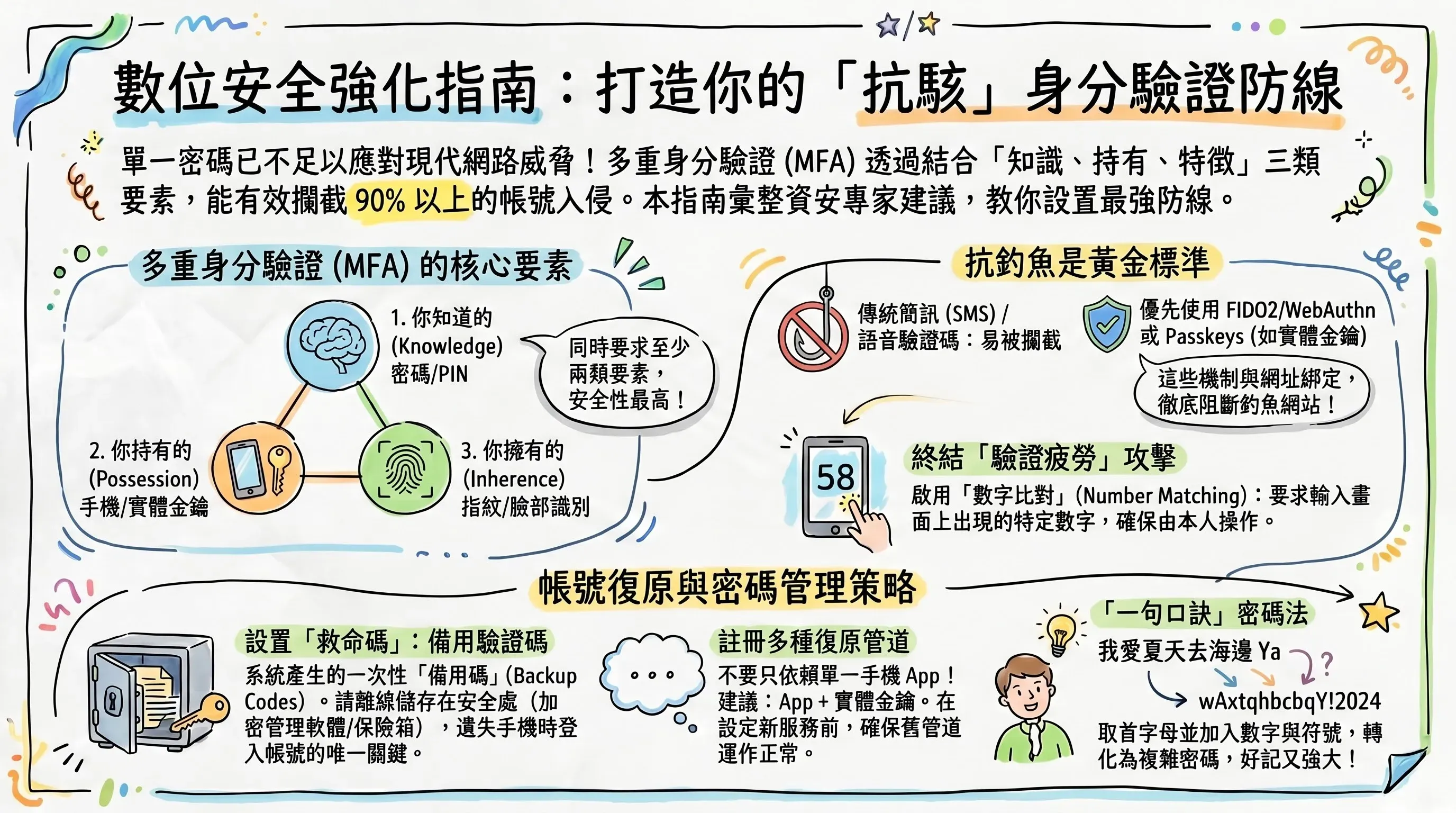

- MFA 疲勞攻擊: 根據統計,約 14% 的資安事件涉及「MFA 疲勞(Push Bombing)」,即駭客透過連續發送驗證請求來轟炸使用者,直到夥伴因為不耐煩或焦慮而點下同意。

解決方案一:好記又難破解的「一句口訣」原則

想要擁有強大的密碼,關鍵不在於隨機亂碼,而是建立一套「自己記得住、駭客猜不透」的系統化邏輯。

- 打造記憶金句: 選擇一句對您的社福使命有意義、但外人難以聯想的句子。

- 範例:守護孩子們的笑容到永遠

- 金句變裝術: 利用這句話的拼音首字母,並加上大小寫變化、年度與符號。

- 基本轉換:SHHZMDXMDYY (首字母)

- 規則加成:sHhzmdxmdYy25! (取首字母、固定第二位大寫、加上 2025 的末二位、加上驚嘆號)

- 網站獨特印記: 為了實現「核心相同、各站唯一」,請在基礎密碼前後加上該網站的縮寫。

| 網站類別 | 獨特印記規則 | 最終密碼範例 |

|---|---|---|

| 臉書 (Facebook) | 開頭加 FB | FBsHhzmdxmdYy25! |

| 網路銀行 (Bank) | 結尾加 BK | sHhzmdxmdYy25!BK |

| 捐款系統 (CRM) | 開頭加 CRM | CRMsHhzmdxmdYy25! |

解決方案二:用「多重驗證 (MFA)」幫帳號加道鎖

密碼設定得再好,仍有被竊取的風險。MFA 是透過結合不同性質的因素來確保安全,其三大支柱為:

- 你所知道的(Knowledge): 密碼或 PIN 碼。

- 你所擁有的(Possession): 手機、實體安全金鑰(FIDO2)。

- 你所具備的(Inherence): 指紋、臉部辨識等生物特徵。

| 驗證方式 | 優點 | 缺點/限制 | 支持者體驗 (員工端) |

|---|---|---|---|

| 簡訊 (SMS) / 郵件 | 操作直覺 | 易被攔截或 SIM 卡劫持 | 作為備援的最後手段 |

| 驗證器 App (TOTP) | 即使沒網路也能用 | 需要安裝 App,手動輸入 6 碼 | 適合 NPO 日常行政 |

| FIDO2 / Passkeys | 抗釣魚:具備「域名綁定」機制 | 需硬體支持 | 最高。點擊即登入,且防禦偽造網站 |

💡 💡 顧問小科普

為什麼 FIDO2 被視為資安的「金標準」? 因為它具備「域名綁定 (Origin Binding)」技術。這意味著即使夥伴不小心點進了駭客做的假網站,您的金鑰也會因為網域不符而拒絕簽署,這能大幅減輕夥伴辨識釣魚網站的心理壓力。

解決方案三:萬一手機丟了怎麼辦?帳號復原的「定心丸」

「萬一手機壞了,我不就永遠進不去系統?」這是夥伴最常見的擔憂。其實,只要做好以下準備,這不再是問題:

- 備用碼 (Recovery Codes) 管理: 當您設定 MFA 時,系統會提供一組 4 到 20 個不等的備用碼。請記住,它們是單次使用 (Single-use) 的救命符。請務必在設定時就下載並儲存於安全處(如加密檔案或實體保險箱)。

- 多重備援設定: 不要只依賴單一手機 App。建議至少設定兩個以上的驗證方式(例如一個 App 加上一個備援電話或第二把硬體金鑰)。

常見問題 (FAQ)

如果我們預算有限,無法購買硬體金鑰,最推薦哪種低成本又安全的密碼管理方式?

預算有限時,「一句口訣」原則搭配免費的驗證器 App 是最高 CP 值的做法。這不需要硬體成本,卻能有效防禦超過 90% 的自動化攻擊。重點在於建立統一的設定規則並妥善保存單次使用的「備用碼」,這能兼顧安全性與機構的「永續擴展性」。